En cada uno de nosotros se superponen dos mentes: La mente racional y la mente que siente. Aunque son relativamente independientes y son el resultado del funcionamiento de circuitos cerebrales diferentes están interrelacionadas. Cuando estas dos mentes están coordinadas logran que los sentimientos condicionen y enriquezcan los pensamiento y lo mismo a la inversa.

En el libro Goleman intenta entender los factores que diferencian a los trabajadores “estrella” de los otros ubicados en un punto medio, incluso entre un psicopata asocial y un líder carismático. La conclusión principal puede reducirse a: Los CEO son contratados por su capacidad intelectual y su experiencia comercial y despedidos por su falta de inteligencia emocional.

Los CEO son contratados por su capacidad intelectual y su experiencia comercial y despedidos por su falta de inteligencia emocional

Partiendo de que las habilidades emocionales son susceptibles de aprenderse y perfeccionarse a lo largo de la vida Goleman nos invita a recorrer algunas de las habilidades que conforman la Inteligencia emocional: el autocontrol, el entusiasmo, la empatia, la perseverancia y la capacidad para motivarse a uno mismo.

Emociones en el cerebro

La emociones y la racionalidad habitan en dos partes diferentes del cerebro, que surgieron en momentos diferentes de la evolución humana. De esta forma pasa que respondemos instintivamente con recursos emocionales adaptadas a las necesidades del Pleistoceno.

En principio tenemos el sistema límbico y la amígdala que nos aportan las emociones y nos permite darle significado a la vida. Sin la amígdala nos sería imposible reconocer las cosas que hemos visto y darle algún valor. Sobre esta base se desarrolló el neocórtex. Esta región del cerebro es la que nos brinda gran parte de lo que nos hace humano: el pensamiento, la capacidad de reflexión sobre los sentimientos y la posibilidad de planificar a largo plazo entre otros.

Con el neocórtex surgió la capacidad de tener sentimientos sobre nuestros sentimientos, inducir emociones o inhibir las pasiones. Es fácil caer en la trampa de creer que nuestro raciocinio está por encima de nuestros sentimientos que nuestro razonamiento es el responsable de todos nuestros actos. La realidad es que por su influencia o por atajos cerebrales la amígdala muchas veces se hace cargo. Es que la amígdala nos permite responder de forma inmediata, pero sin tener en cuenta toda la complejidad de la situación, sino limitándose a asociarla con los recuerdos emocionales.

En el funcionamiento de la amígdala y su relación con el neocórtex está el sustento neurológico de la inteligencia emocional. Entendiendo esta con la capacidad que indicó Aristóteles de enfadarse con la persona adecuada, en el grado exacto, en el momento oportuno, con el proposito justo y del modo correcto.

Muchas inteligencias

El coeficiente intelectual apenas representa un 20% de los factores determinantes del éxito. El resto puede atribuirse a variables externas, como la clase social y la suerte, e internas, como la inteligencia emocional. De esta forma vemos que la capacidad de motivarse a si mismo, de perseverar, de controlar los impulsos, diferir gratificaciones, regular los estados de animo, empatizar y confiar en los demás se transforman en factores mucho más determinantes para la consecución de una vida plena.

Quienes gobiernan adecuadamente sus sentimientos, y saben interpretar y relacionarse efectivamente con los sentimientos de los demás, gozan de una situación ventajosa en todos los dominios de la vida. A su vez las cualidades que nos aporta la inteligencia emocional nos ayuda a convertirnos en auténticos seres humanos.

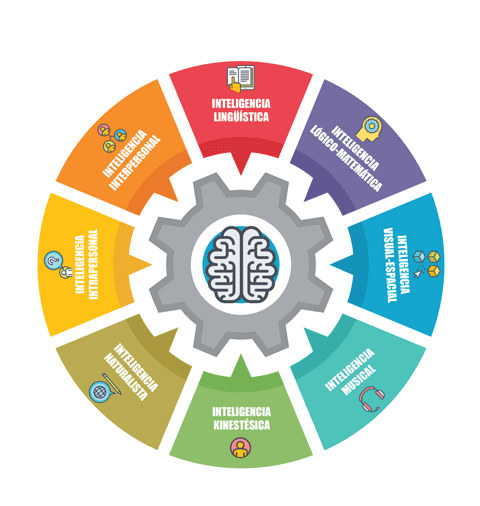

Howard Gardner como un crítico destacado de la concepción de una sola inteligencia (la del CI) habla de 7 tipos de inteligencia. Hay dos tipos específicos interesantes de revisar: la inteligencia personal que nos permite tener una imagen fiel y verdadera de uno mismo, y la inteligencia interpersonal que nos permite comprender a los demas.

Parado sobre el pensamiento de Gardner, Peter Salovey amplía el abanico a 5 competencias principales: el conocimiento de las propias emociones, la capacidad de controlarlas, la capacidad de motivarse a uno mismo, el reconocimiento de las emociones ajenas y el control de las relaciones.

Fuera de los nombres es importante saber que que muchas de las habilidades vitales que nos permiten llevar una vida equilibrada, por ejemplo la capacidad de tomar decisiones, nos exige permanecer en contacto con nuestras propias emociones.

Algunas personas tienen más facilidad que otras para expresar con palabras sus propios sentimientos; existe otro grupo de individuos cuya incapacidad de hacerlo los lleva a considerar que carecen de sentimientos.

Autocontrol, el dominio de uno mismo

Es prácticamente nulo el control que podemos ejercer sobre la forma en que nuestro cerebro responde a los estímulos y sobre las respuestas emocionales que se activan, pero si somos capaces de controlar la permanencia e intensidad de de esos estados emocionales. El arte de contenerse, de dominar los arrebatos emocionales de calmarnos son habilidades que se pueden aprender y desarrollar.

El enojo es, con creces, el más visible de estos estados emocionales. El enojo es una emoción negativa, que se alimenta a sí misma en una especie de círculo vicioso. El diálogo interno de una persona enojada solo logra aumentar y aumentar el enojo. El detonante del enfado es la sensación de hallarse amenazado, ya sea una amenaza física o cualquier amenaza simbólica contra el autoestima o el amor propio.

Siempre hay razones para estar enfadados, pero éstas rara vez son buenas

Benjamin Franklin

Aunque existe una creencia popular que dice que expresar el enojo abiertamente es la mejor forma de combatirlo hay estudios que demuestran que eso solo hace que la excitación emocional del cerebro aumente y que la persona se siento todavía más irritada. Tenemos razones para enojarnos, pero como djo Franklin: siempre hay razones para estar enfadados, pero éstas rara vez son buenas.

Hay diferentes maneras de acabar con el enojo, una es la de reencuadrar la situación dentro de un marco más positivo. De esta forma analizando la información que desencadenó nuestro enojo nos puede servir para ver informacion adicional que le resten fuerza al enojo. Por ejemplo al estar enojados porque una persona llega tarde a una cita y nuestro enojo desaparece cuando nos enteramos que tuvo un accidente en el camino.

La otra forma de acabar con el enojo es una práctica que está extendida: cambiar el foco de atención. Al cortar la cadena de pensamientos se reduce la excitación y se “enfría” el enojo. Ya sea mirando una película, leyendo un libro o saliendo a dar un paseo podemos hacer disminuir el enojo y nos permite accionar de una forma mucho más sensata.

Algo similar pasa con la tristeza. Solo que por lo general buscamos evitarla a toda costa. Tratamos de librarnos de ella lo antes posible y muchas veces con recursos muy poco efectivos.

En si misma la tristeza no es necesariamente negativa, puede ser funcional, por ejemplo para recomponerse emocionalmente como sucede con el duelo tras la pérdida de un ser querido. Donde tenemos que actuar es cuando la tristeza se transforma en algo más. En un estado permanente como la depresión. En este punto lo más indicado es ver a un profesional.

El entusiasmo, la aptitud maestra para la vida

Las habilidades emocionales como el entusiasmo, el gusto por lo que se hace o el optimismo representan unos estímulos ideales para éxito. Ante dos personas con capacidades cognitivas similares lo que puede marcar la diferencia entre una existencia de éxito y una mediocre radica en los aspectos emocionales, en cómo se enfrentaron los contratiempos, en si se fue perseverante y optimista o no.

Goleman hace un recorrido sobre cómo ciertas habilidades emocionales están relacionadas con el futuro de la persona. Hace mención a un estudio específico, el Marshmallow Test o prueba del malvavisco. Con ese estudio, dicen, se puede ver que tan exitoso va a resultar una niño en base a si el niño puede esperar 20 minutos sin comerse un malvavisco, sabiendo que va a recibir 2 si espera el tiempo suficiente. En el podcast You Are Not So Smart hablan bastante del test y una de las conclusiones interesantes que se pueden sacar es que probablemente el éxito se deba a otras cuestiones que le permiten a los niños posponer la satisfacción y no el hecho de posponerla directamente. Lo que en algunos ámbitos se traduce en: Correlación no es causalidad.

Una emoción negativa que nos permite predecir casi inequívocamente el fracaso es la ansiedad. La ansiedad y la preocupación sin las habilidades para dominarlas actúan como profecías autocumplidas que nos llevan al fracaso.

Del otro lado tenemos el optimismo y la esperanza. Esta ultima no como una vision ingenua sino como la creencia de que uno tiene la voluntad y dispone de la forma de llevar a cabo sus objetivos, cualquiera que estos sean. En la carrera de coaching ontológico hablamos de PCM: Puedo, soy Capaz y me lo Merezco. Creo que son muy similares.

Lo mismo pasa con el optimismo, siempre y cuando no estemos fantaseando con algo irreal e ingenuo, nos permite no caer en la apatia, la desesperación o la depresión frente a las adversidades. El pesimista se echa la culpa de los fracasos, los atribuye a una característica personal que no puede cambiar, el optimista, en cambio, busca la causa en algo que puede cambiarse.

La empatia, ponerse en la piel de los demás

Empatía es una palabra que viene del griego empatheia, que significa “sentir dentro”, y denota la capacidad de percibir la experiencia subjetiva de otra persona. Esta capacidad de comprender lo que sienten los demás afecta muchas actividades desde ventas hasta la dirección de empresas, la política o las relaciones amorosas y la educación de los hijos.

La empatía se desarrolla en gran parte con la educación que los padres proporcionan a sus hijos. Pero una educación no formal, en los momentos de intimidad donde se da una sintonización, donde las personas constatan que sus emociones son captadas, aceptadas y correspondidas con empatía.

La falta de esta sintonía emocional es devastadora. Cuando los padres fallan repetidamente en mostrar empatía hacia una determinada gama de emociones de su hijo, el niño dejará de expresar de expresar esas emociones y es posible que incluso deje de sentirlas. Así los sentimientos que son desalentados de forma más o menos explícita durante la primera infancia pueden desaparecer por completo del repertorio emocional de una persona… y eso es preocupante.

La mayor parte de las emociones se transmite mediante lenguaje no verbal. Por lo tanto desarrollar la empatía implica desarrollar la capacidad de captar las emociones detrás de los mensajes no verbales. En coaching hablamos de escuchar al 100%. No solo con los oídos, no solo palabras, observar el todo. Cuerpo, lenguaje y emoción.

Inteligencia emocional para el trabajo

El tiempo de los jefes competitivos y manipuladores, que confunden la empresa con una selva, paso a la historia. Ahora se requiere otro tipo de liderazgo uno que no se base en la capacidad de controlar y someter a los otros, sino en la habilidad para persuadirlos y encauzar la colaboración de todos hacia unos propósitos comunes. Este último punto es clave ya que la productividad depende cada vez más de la adecuada coordinación de los esfuerzos individuales.

Al ver las diferencias entre los trabajadores “estrella” de los situados en el medio no se observaron grandes diferencias a nivel intelectual o académico, en cambio se observaron diferencias en cuanto a habilidades personales e interpersonales. Estas habilidades diferente proporcionaban a los trabajadores “estrella” una red relaciones con personas de la compañía. De esta forma las estrellas al tener que resolver problemas saben a quién dirigirse y cómo obtener apoyo en las diferentes situaciones.

Otro punto clave en el trabajo donde tenemos que trabajar la inteligencia emocional es en las instancias de feedback. Una buena crítica se centra en los hechos, lo que la persona hizo y lo que puede hacer en el futuro, sin atribuir los errores a cuestiones intrínsecas de las personas. Yo lo resumiría en no meterse con el ser.

En las instancias de feedback hay que ser concreto, ofrecer soluciones y ser sensibles al impacto de las palabras en el interlocutor. En palabras de Maturana: Soy absolutamente responsable de lo que digo, maravillosamente irresponsable de lo que escuchas y absolutamente responsable de lo que mi decir dispara en ti.

Soy absolutamente responsable de lo que digo,

maravillosamente irresponsable de lo que escuchas

y absolutamente responsable de lo que mi decir dispara en ti

Humberto Maturana

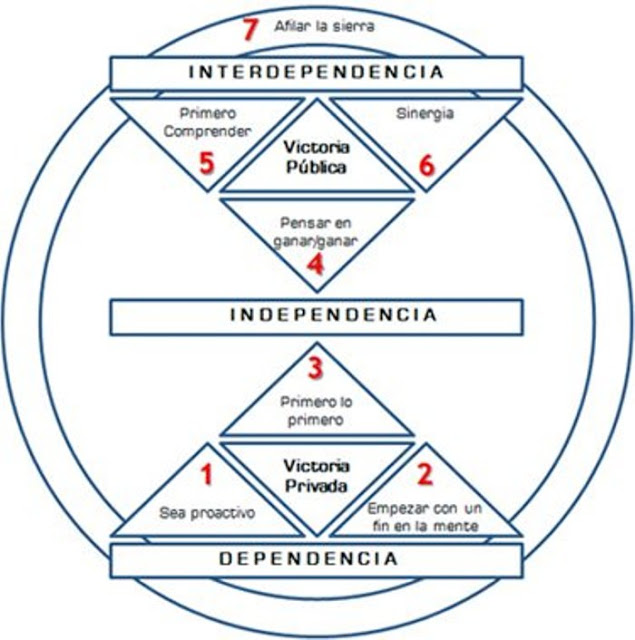

Por ultimo, los entornos profesionales actuales son cada dia mas diversos, estos constituye una ventaja competitiva. Es lo que se menciona en el habito de la sinergia, en 7 habitos. Para poder sacarle provecho se debe desarrollar las habilidades emocionales que favorecen la tolerancia y rechazan los prejuicios. El problema radica en que las emociones propias de los prejuicios se consolidan durante la infancia, mientras las justificaciones aparecen después. Aunque es posible cambiar las creencias intelectuales relacionadas a un prejuicio es más complejo transformar los sentimientos profundos que le dieron vida.

Goleman nos dice que lo más efectivo para desarrollar un ambiente laboral más tolerante es el rechazo explícito a toda forma de discriminación o acoso, por pequeña que sea. La política empresarial de tolerancia y no discriminación debe permear todos los ámbitos y constituir una práctica arraigada en cada acción cotidiana. El simple acto de oponerse francamente a ellos genera una atmósfera que los desalienta. Hacer como si no ocurriera nada equivale a autorizarlos.

Conclusión

Hay muchos síntomas que evidencian una irrupción descontrolada de los impulsos en nuestro vivir y la ineptitud generalizada (y creciente) para controlar los arrebatos emocionales.

Constantemente vemos ejemplos de situaciones donde la inteligencia se ve desbordada y los esfuerzos por entender racionalmente no son de ninguna utilidad. Vamos por la vida valorando los aspectos racionales y nos quedamos sin explicaciones cuando un chico golpea a otro por burlarse de él o cuando un conductor dispara a otro porque lo encerró.

Los estudios demuestran que, aunque todos venimos al mundo con un temperamento determinado, los primeros años de vida tienen un efecto crucial en nuestra configuración cerebral y define el alcance de nuestro repertorio emocional. De todas formas la posibilidad de alfabetizarce emocionalmente siempre está y así como las escuelas suplen la educación doméstica, las empresas y los profesionales que quieren lograr el éxito en el entorno de especialización y diversidad que caracteriza al mundo moderno deben tener consciencia de sus emociones y dotarlas de inteligencia.